行业新闻与博客

浣熊攻击:研究人员发现 TLS 1.2 中存在漏洞

坏消息:TLS 1.2 中存在一个漏洞。好消息:研究人员说,这“非常难以利用”,而且主要的供应商已经为其发布了安全补丁。

一组研究人员已经记录了 TLS 1.2(及更早版本)中的漏洞,该漏洞可能允许中间人攻击者获取共享会话密钥并解密 SSL / TLS 通信。

该漏洞仅在非常特定的情况下适用,并且难以执行,但是软件供应商已发布了补丁程序,以阻止潜在的攻击者利用此漏洞。

(如果您想知道:不,您不必重新颁发任何证书!)

什么是浣熊袭击?它是如何工作的?网站所有者应该做什么?

什么是浣熊袭击?

Raccoon 攻击是 TLS 1.2 和更早版本中的一个新发现漏洞。它允许黑客(在某些情况下)确定共享会话密钥,并使用该密钥来解密服务器与客户端之间的 TLS 通信。

该攻击不允许黑客获取私钥,因此他们必须对要窃听的每个连接分别进行攻击。

为了执行浣熊攻击,黑客需要具备一些条件:

- 成功设置中间人攻击以拦截通信

- 连接必须使用 TLS 1.2 或更低版本(但我们都已禁用了 SSL 3.0,TLS 1.0 和 TLS 1.1…对吗?)

- 连接必须使用 Diffie-Hellman 密钥交换

- 服务器必须重新使用 Diffie-Hellman 公钥

- 攻击者需要在目标服务器附近才能运行精确的时序测量

如果您想了解有关如何执行攻击的更多信息,研究人员可以在 raccoon-attack.com 上建立一个非常有用的网站。上提供技术详细信息和常见问题解答。

据我们所知,这种攻击尚未在现实世界中使用。研究人员说,要使此攻击有效,必须具备多种条件,“现实世界中的攻击者可能会使用比这种攻击更简单,更可靠的其他攻击媒介”。

网站管理员应该做什么?

浣熊是一种可能的但不太可能的攻击,它的目标是已经被认为是不良做法且已被浏览器禁用的配置。用发现它的研究人员的话来说:

“浣熊是一种复杂的定时攻击,很难利用。解密现实的 TLS 会话需要很多明星来配合。”

Raccoon 可能不太可能是现实世界中的攻击,但它仍然是一个经过验证的漏洞,因此,站点管理员最好检查服务器并在必要时塞入此潜在的安全漏洞。

测试您的服务器

第一步,您可以进行快速测试,以查看服务器软件 / 配置是否容易受到 Raccoon 的攻击。

这是如何做:

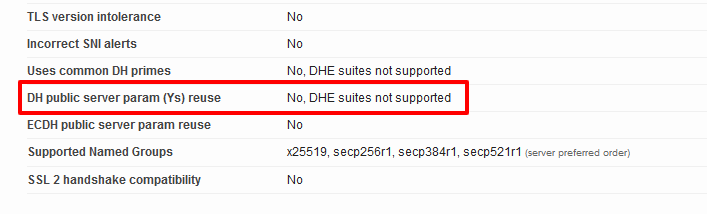

1)转到 SSL 实验室,为您的域运行测试,然后查找以下设置:

2)如果该参数显示“是”,则您的服务器可能易受攻击。

修补服务器

如果您的服务器容易受到这种攻击,那么您可能可以通过简单地修补或升级相关软件包来解决此问题:

- F5 发布了受 Raccoon 影响的版本列表,以及如何修补每个版本的详细信息。

- OpenSSL 1.1.1 不受 Raccoon 的攻击。较旧的版本可能需要升级。

- Microsoft 已发布受影响软件版本的安全补丁。

- 研究人员指出,BearSSL,BoringSSL,Botan,Mbed TLS 和 s2n 不容易受到 Raccoon 的攻击。

这会影响我的 SSL 证书吗?

不,这不会影响任何 SSL 证书-这是服务器 / 客户端配置的问题,而不是数字证书。我们预计不需要撤销或重新颁发任何 SSL / TLS 证书。

让我们转到 TLS 1.3

此漏洞是向 TLS 1.3 迁移的另一个重要提示,它通常比 TLS 1.2 更安全,更有效。

“这种攻击的复杂性使其不太可能在实践中使用;但是,为了安全起见,我们鼓励组织采用 TLS 1.3 并开始弃用该协议的较早版本。”

Dean Coclin,CISSP,DigiCert

有关为什么 TLS 1.3 更好,更快和更安全的原因的更多详细信息,请参阅我们以前的文章:TLS 1.3:您需要了解的一切。

名字叫什么?

POODLE,GOLDENDOODLE 和现在的 RACCOON。(所有包含“ oo”的动物名。我想知道下一步是什么……狒狒,袋鼠或浣熊吗?)

如果您对这个名称的起源感到好奇,那么它是由发现漏洞的研究人员团队选择的:罗伯特·梅格特,马库斯·布林克曼,宁德·阿维拉姆,尤拉·索莫罗夫斯基,约翰内斯·米特曼和约尔格·史威克。与许多其他 TLS 漏洞名称不同,Raccoon 不是较长标题的缩写或首字母缩写。在这种情况下,这只是研究人员喜欢的名字:“浣熊只是可爱的动物,并且以它们的名字命名攻击已经很久了。”

另外,事实证明,浣熊非常擅长进入应该被锁定和保护的东西,因此这个名称似乎对我们来说很合适。

本文由机器译制

最近新闻

2026年03月31日

2026年03月31日

2026年03月30日

2026年03月30日

2026年03月30日

2026年03月30日

2026年03月27日

2026年03月27日

需要帮助吗?联系我们的支持团队 在线客服