行业新闻与博客

新木马诈骗活动中使用 Skype、Google Meet 和 Zoom

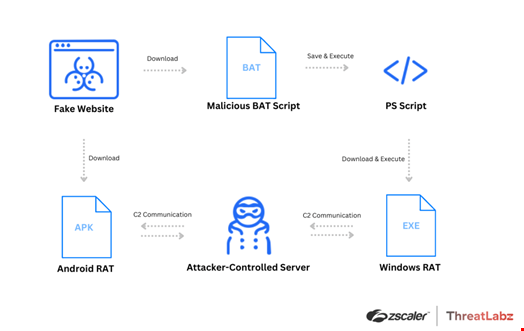

据云安全提供商 Zscaler 称,威胁行为者一直在使用在线会议诱饵在 Android 和 Windows 操作系统上分发远程访问木马 (RAT)。

Zscaler 的威胁情报团队 ThreatLabz 观察到,该活动至少自 2023 年 12 月以来一直在持续。

分布式 RAT 包括专注于 Android 的 SpyNote RAT 和专注于 Windows 的 NjRAT 和 DCRat。

导致 RAT 负载的恶意 APK 和 BAT 文件

为了引诱受害者下载 RAT,威胁行为者创建了多个虚假在线会议网站,冒充 Microsoft 旗下的 Skype、Google Meet 和 Zoom 等品牌。

“所有假冒网站都是俄语的,” Zscaler ThreatLabz 研究人员指出。

攻击者利用共享网络托管服务在单个 IP 地址上托管所有这些网站。第一个是于 2023 年 12 月上旬创建的,其 URL 类似于合法的 Skype URL。

当用户访问其中一个虚假网站时,单击 Android 按钮会启动恶意 APK 文件的下载,而单击 Windows 按钮会触发 BAT 文件的下载,这是 Windows 中自动执行任务的脚本。执行时,此 BAT 文件会执行其他操作,最终导致 RAT 有效负载的下载。

在某些情况下,Apple App Store 按钮也可用。但是,此按钮会重定向到 https://go.skype.com/skype.download.for.phone.iphone,这表明威胁行为者并未针对 iOS 用户发送恶意软件。

威胁行为者托管的三种 RAT(SpyNote RAT、NjRAT 和 DCRat)可以窃取机密信息和文件并记录击键。

最近新闻

2026年04月15日

2026年04月15日

2026年04月15日

2026年04月15日

2026年04月10日

2026年04月10日

2026年04月10日

2026年03月31日

需要帮助吗?联系我们的支持团队 在线客服